ご自身のWordPressサイトのセキュリティ対策、万全だと自信を持って言えますか?世界で最も利用されているWordPressは、その人気ゆえに常にハッキングの標的となっています。しかし、正しい手順で対策を施せば、不正アクセスやサイト改ざんのリスクは大幅に軽減できます。この記事では、初心者でも今日から実践できる基本的な設定から、より強固にする中級者向けのテクニック、おすすめのプラグイン、そして万が一の被害に遭った際の復旧方法まで、WordPressのセキュリティ対策を網羅的に解説します。

目次

1. なぜWordPressのセキュリティ対策が重要なのか

WordPressは、専門知識がなくても直感的にウェブサイトを構築・運営できる非常に優れたCMS(コンテンツ・マネジメント・システム)です。しかし、その利便性と人気の高さの裏側で、常にサイバー攻撃の脅威に晒されているという現実から目を背けてはなりません。もしセキュリティ対策を怠った場合、サイトの改ざん、個人情報の漏洩、ビジネスの信用失墜といった、取り返しのつかない事態を招く可能性があります。この章では、なぜWordPressのセキュリティ対策がこれほどまでに重要なのか、その理由を深く掘り下げていきます。

1.1 WordPressがハッキングで狙われやすい理由

「WordPressは危険だ」という声を聞くことがありますが、正確には「WordPressだから危険」なのではなく、「人気があるからこそ攻撃の標的になりやすい」のです。 攻撃者にとって、WordPressは非常に効率の良いターゲットと言えます。その主な理由は以下の通りです。

| 狙われやすい理由 | 詳細 |

|---|---|

| 世界的なシェアの高さ | WordPressは、世界の全ウェブサイトの43%以上で使用されていると言われています。 攻撃者からすれば、一度脆弱性を見つければ、世界中の膨大な数のサイトを攻撃できるため、非常に「コストパフォーマンスが高い」ターゲットとなります。 |

| オープンソースであること | WordPressのプログラム(ソースコード)は全世界に公開されています。 これにより多くの開発者が協力して改善できるメリットがある一方、攻撃者もソースコードを分析し、脆弱性を容易に発見できてしまうというデメリットも存在します。 |

| プラグインやテーマの脆弱性 | WordPress本体だけでなく、機能を追加するためのプラグインや、デザインを変更するテーマにも脆弱性が潜んでいることが多々あります。 特に、更新が止まっている古いプラグインや、信頼性の低い配布元から入手したテーマは、サイバー攻撃の主要な侵入口となり得ます。 |

| 知識がなくても利用できる手軽さ | 専門知識がなくても簡単にサイトを立ち上げられるのがWordPressの魅力ですが、その手軽さゆえにセキュリティ設定の重要性を認識しないまま運営しているユーザーも少なくありません。 「初期設定のまま」「更新通知を無視している」といった管理不足のサイトが、攻撃者にとって格好の餌食となっています。 |

1.2 実際にあったハッキングの被害事例

「自分のサイトは小さいから大丈夫」と考えている方もいるかもしれませんが、サイトの規模に関わらず、誰でもハッキング被害に遭う可能性があります。 実際に、WordPressの脆弱性を突かれた攻撃によって、以下のような深刻な被害が多数報告されています。

- サイトの改ざん

ウェブサイトが全く関係のない内容に書き換えられたり、不適切な画像やリンクが埋め込まれたりする被害です。 例えば、サイトにアクセスした訪問者をフィッシングサイトへ誘導する、あるいは、違法な商品の販売サイトに改ざんされるといった事例があります。 - 個人情報の漏洩

ECサイトや会員制サイトがハッキングされ、顧客の氏名、住所、クレジットカード情報などの個人情報が大量に盗まれる事件が発生しています。 このような情報漏洩は、金銭的な被害だけでなく、企業の社会的信用を完全に失墜させる深刻な事態につながります。 - マルウェア感染・スパムメールの踏み台化

サイトがウイルス(マルウェア)に感染させられ、サイト訪問者のPCにウイルスを感染させたり、大量の迷惑メール(スパム)を送信するための「踏み台」として悪用されるケースです。 自分自身が被害者であると同時に、他者への加害者にもなってしまう可能性があります。 - 管理画面の乗っ取り

WordPressの管理画面に不正にログインされ、サイトを乗っ取られてしまう被害です。 一度乗っ取られると、記事を勝手に削除されたり、身に覚えのない管理者アカウントを追加されたりするなど、完全にサイトのコントロールを失ってしまいます。 2017年には、WordPressの「REST API」という機能の脆弱性を突かれ、世界中で155万以上ものサイトが改ざんされる大規模な被害が発生しました。

これらの被害は、決して他人事ではありません。適切なセキュリティ対策を講じることは、自社の資産や情報を守るだけでなく、サイトを訪れるユーザーや顧客に対する最低限の責任でもあるのです。

2. 初心者でも今すぐできるWordPressの基本セキュリティ対策7選

WordPressのセキュリティと聞くと、専門的で難しいイメージを持つかもしれません。しかし、ハッキング被害の多くは基本的な対策を怠ったことが原因です。ここでは、専門知識がない初心者の方でも、今日からすぐに実践できる7つの基本的なセキュリティ対策を具体的に解説します。これらの対策を実行するだけで、あなたのサイトの安全性は飛躍的に向上します。

2.1 ユーザー名とパスワードを強化する

WordPressへの不正ログインで最も狙われやすいのが、安易なユーザー名とパスワードです。特に、初期設定のままの「admin」というユーザー名は、攻撃者にとって最初の標的となります。推測されやすいユーザー名と、短く簡単なパスワードの組み合わせは、非常に危険です。

ブルートフォースアタック(総当たり攻撃)と呼ばれる、あらゆる文字列の組み合わせを試す攻撃手法からサイトを守るため、以下の点に注意してユーザー名とパスワードを強化しましょう。

| 項目 | 推奨される設定 | 避けるべき設定 |

|---|---|---|

| ユーザー名 | サイト名や個人名とは無関係で推測されにくい文字列(例: `wps_master_8_`) | `admin`、`administrator`、サイトドメイン名、ニックネームなど |

| パスワード | 大文字、小文字、数字、記号を組み合わせた12文字以上の複雑なもの(例: `A7!b-d_9p@sW`) | `password`、`12345678`、誕生日、名前など推測されやすい文字列 |

WordPressの管理画面「ユーザー」→「新規追加」から、権限グループを「管理者」として新しいユーザーを作成し、古い「admin」ユーザーは削除するのが安全な手順です。 パスワードは、WordPressのパスワード生成機能を使ったり、パスワード管理ツールの利用を検討したりするのも良い方法です。

2.2 ログインURLを変更して不正アクセスを防ぐ

WordPressのログイン画面のURLは、初期設定では「ドメイン名/wp-login.php」または「ドメイン名/wp-admin/」です。このURLは世界共通のため、攻撃者はこの既知のURLに対して自動的にプログラムで攻撃を仕掛けてきます。

ログインURLを初期設定のものから独自のものに変更するだけで、このような機械的な攻撃の大半を回避でき、セキュリティレベルが格段に向上します。

この変更は、プラグインを利用するのが最も簡単で安全です。初心者の方には「WPS Hide Login」というプラグインがおすすめです。 インストールして有効化し、設定画面で新しいログインURLの文字列を指定するだけで、簡単にログインページを変更できます。 変更したURLは忘れないように、必ずブックマークやお気に入りに登録しておきましょう。

2.3 WordPressは常に最新バージョンへアップデートする

WordPress本体を常に最新の状態に保つことは、最も重要なセキュリティ対策の一つです。 古いバージョンのWordPressには、脆弱性(セキュリティ上の欠陥)が見つかっている場合があります。アップデートには、新機能の追加だけでなく、発見された脆弱性の修正が必ず含まれています。

管理画面にアップデートの通知が表示されたら、できるだけ速やかに更新を行いましょう。ただし、アップデートによって稀にプラグインやテーマとの間に不具合が生じることがあります。更新作業を行う前には、万が一に備えて必ずサイトのバックアップを取得する習慣をつけましょう。

2.4 テーマとプラグインも忘れずアップデート

WordPress本体と同様に、テーマとプラグインも常に最新バージョンにアップデートすることが極めて重要です。ハッキングの多くは、WordPress本体ではなく、インストールされているプラグインの脆弱性を突いて行われます。

利用者が多い人気のプラグインほど、脆弱性が発見された際に攻撃の標的になりやすい傾向があります。WordPress本体と同様に、管理画面に更新通知が表示されたら速やかにアップデートしてください。アップデート前には、本体の更新時と同じくバックアップを取得しておくと安心です。

2.5 不要なテーマとプラグインは削除する

現在使用していないテーマやプラグインは、たとえ「無効化」していてもサーバー上にファイルが存在する限り、攻撃の侵入口となる可能性があります。 また、不要なファイルはサイトの表示速度を低下させたり、バックアップファイルの容量を無駄に大きくしたりする原因にもなります。

「使っていないものは無効化ではなく完全に削除する」ことを徹底しましょう。 管理画面の「外観」→「テーマ」や「プラグイン」→「インストール済みプラグイン」のリストを確認し、不要なものは定期的に削除してください。

2.6 定期的なバックアップで万が一に備える

どれだけセキュリティ対策を施していても、ハッキングのリスクを完全にゼロにすることはできません。サーバーの障害や、自身の操作ミスでサイトのデータが消えてしまう可能性もあります。バックアップは、そのような万が一の事態が発生した際にサイトを正常な状態に復旧させるための唯一の命綱です。

バックアップには、記事や画像などの「ファイル」と、設定情報や投稿データが格納されている「データベース」の2種類があり、両方を取得する必要があります。 バックアップは、利用しているレンタルサーバーが提供する自動バックアップ機能を使うか、「UpdraftPlus」のような専用プラグインを導入して自動で定期的に実行されるように設定するのがおすすめです。 取得したバックアップデータは、サーバー上だけでなく、Google Driveなどのクラウドストレージやご自身のPCなど、複数の場所に保管しておくとさらに安全です。

2.7 二段階認証を設定してログインセキュリティを向上

二段階認証とは、通常のIDとパスワードによるログインに加えて、スマートフォンアプリなどで生成される「確認コード」の入力を求めることで、セキュリティを強化する仕組みです。 万が一パスワードが漏洩してしまっても、第三者による不正ログインを効果的に防ぐことができます。

二段階認証は、セキュリティプラグインの機能として提供されていることが多いですが、「Two Factor」のような専用プラグインを導入することでも簡単に設定できます。 スマートフォンに「Google Authenticator」などの認証アプリをインストールし、画面の指示に従って設定を進めるだけで、ログイン時のセキュリティを大幅に向上させることが可能です。

3. さらに強化するWordPressのハッキング対策【中級編】

基本的なセキュリティ対策に加えて、サーバー側の設定ファイルを編集することで、より強固なハッキング対策を施すことが可能です。ここでは、専門的な知識が少し必要になる中級者向けの対策を解説します。設定を誤るとサイトが表示されなくなる可能性もあるため、作業前には必ずファイルのバックアップを取得してください。

3.1 ファイルのパーミッションを最適化する

パーミッションとは、サーバー上のファイルやディレクトリ(フォルダ)に対するアクセス権限のことです。「読み取り」「書き込み」「実行」の3種類の権限を、「所有者」「グループ」「その他のユーザー」に対してそれぞれ設定します。この設定が不適切だと、第三者によるファイルの改ざんや、重要な情報の閲覧を許してしまいます。

WordPressでは、多くのレンタルサーバーで利用されているFTPソフトや、サーバーのコントロールパネルに付属するファイルマネージャー機能を使ってパーミッションを変更できます。推奨される設定値は以下の通りです。

| 対象 | 推奨パーミッション | 説明 |

|---|---|---|

| ディレクトリ | 755 | 所有者は読み書き・実行が可能。その他は読み取りと実行のみ可能。 |

| ファイル(一般) | 644 | 所有者は読み書きが可能。その他は読み取りのみ可能。 |

| wp-config.php | 600 (または 400) | データベース接続情報など最重要情報が記載されているため、所有者以外は一切のアクセスを禁止します。 |

| .htaccess | 644 (または 604) | Webサーバーの動作を制御する重要なファイル。通常は所有者のみ書き込み可能とします。 |

特に「777」のような誰でも書き込み可能な設定は、セキュリティリスクが非常に高いため絶対に行わないでください。

3.2 wp-config.phpファイルへのアクセスを制限する

wp-config.phpは、WordPressサイトの心臓部とも言える最重要ファイルです。 このファイルにはデータベースのユーザー名やパスワードといった機密情報が含まれており、万が一、内容が外部に漏洩するとサイトを乗っ取られる危険性があります。

パーミッション設定に加えて、.htaccessファイルに以下の記述を追加することで、ブラウザなど外部からの直接的なアクセスを完全にブロックし、セキュリティをさらに向上させることができます。

3.3 .htaccessファイルでセキュリティを強化する

.htaccessは、Webサーバー(主にApache)の動作をディレクトリ単位で制御するための設定ファイルです。 これを活用することで、様々なセキュリティ設定を施すことが可能です。

3.3.1 ディレクトリ一覧の表示を無効化

サーバー上で、インデックスファイル(index.htmlやindex.php)が存在しないディレクトリにアクセスされた際、初期設定ではディレクトリ内のファイル一覧が表示されてしまうことがあります。 これはサイトの構造を攻撃者に知らせるヒントを与えてしまうため、無効化することが推奨されます。

.htaccessファイルに以下の1行を追記することで、ディレクトリ一覧の表示を禁止できます。

3.3.2 wp-includesディレクトリへのアクセスを禁止

wp-includesディレクトリには、WordPressのコア機能に関する重要なファイルが多数格納されています。これらのファイルに外部から直接アクセスされる必要はなく、脆弱性を突いた攻撃の起点となり得ます。

.htaccessファイルに以下のコードを追記し、wp-includes内のPHPファイルが直接実行されるのを防ぎましょう。

3.4 WAF(Webアプリケーションファイアウォール)を導入する

WAF(Web Application Firewall)とは、Webアプリケーションの脆弱性を狙った攻撃を検知・防御するセキュリティシステムです。 SQLインジェクションやクロスサイトスクリプティングといった、ウェブサイトを標的とする代表的なサイバー攻撃からサイトを保護します。

多くの国内レンタルサーバー(例:エックスサーバー、さくらインターネット、ConoHa WINGなど)では、コントロールパネルから簡単に有効化できるWAF機能を提供しています。 これまで紹介した対策が「家の鍵を閉める」ことだとすれば、WAFは「家の前に警備員を配置する」ようなものです。プラグインやWordPress本体の未知の脆弱性に対する攻撃も防げる可能性があるため、非常に効果的な対策と言えます。 レンタルサーバーにWAF機能がある場合は、必ず有効にしておきましょう。

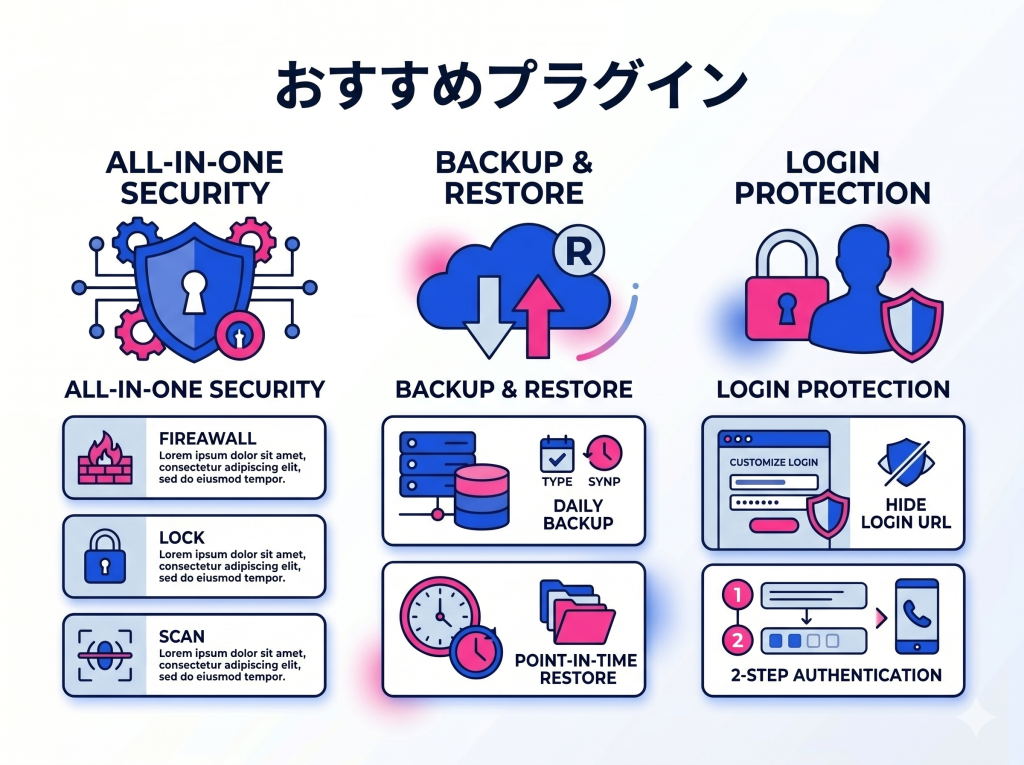

4. WordPressセキュリティ対策におすすめのプラグイン

WordPressのセキュリティ対策は多岐にわたりますが、プラグインを導入することで、専門的な知識がなくても簡単かつ効果的にセキュリティレベルを向上させることが可能です。ファイアウォールの構築や不正ログイン対策、マルウェアスキャンなど、手動で行うには複雑な設定もプラグインが自動化してくれます。

ただし、多機能だからといって複数のセキュリティプラグインを同時に有効化すると、機能が競合してサイトに不具合が生じたり、サイトの表示速度が低下したりする原因にもなります。自サイトに必要な機能を見極め、機能が重複しないように最小限のプラグインを導入することが重要です。

ここでは、目的別に「オールインワン型」「バックアップ用」「ログイン関連」の3つのカテゴリに分けて、おすすめのプラグインを紹介します。

4.1 オールインワン型セキュリティプラグイン

オールインワン型は、ファイアウォール、マルウェアスキャン、不正ログイン対策など、WordPressに必要なセキュリティ機能を包括的に提供するプラグインです。「どれを入れれば良いか分からない」という初心者は、まずこのタイプのプラグインから導入を検討するのがおすすめです。

4.1.1 SiteGuard WP Plugin

SiteGuard WP Pluginは、日本の企業が開発しているため、管理画面や説明がすべて日本語で非常に分かりやすいのが特徴です。 特にログイン周りのセキュリティ強化に定評があり、インストールして有効化するだけで、管理画面のログインURLが自動的に変更されるなど、初心者でも簡単に不正アクセス対策を始められます。 日本国内での利用実績も豊富で、安心して使える定番のプラグインです。

4.1.2 Wordfence Security

Wordfence Securityは、世界中で500万以上のサイトで利用されている、非常に人気と信頼性の高いプラグインです。 強力なWAF(Webアプリケーションファイアウォール)機能とマルウェアスキャナーが特徴で、悪意のあるトラフィックをブロックしたり、サイト内の不審なファイルを検知したりする能力に優れています。 無料版でも十分な機能を提供していますが、リアルタイムでの脅威情報更新など、より高度な保護を求める場合は有料版も選択できます。

| 機能 | SiteGuard WP Plugin | Wordfence Security |

|---|---|---|

| 日本語対応 | ◎(完全対応) | △(一部のみ) |

| ログインURL変更 | ◎(自動・手動) | △(機能なし) |

| 画像認証(CAPTCHA) | ◎(ひらがな対応) | ◎(reCAPTCHA対応) |

| WAF(ファイアウォール) | △(簡易的な機能) | ◎(高機能) |

| マルウェアスキャン | × | ◎(高機能) |

| 二段階認証 | × | ◎ |

4.2 バックアップ用プラグイン

どれだけ強固なセキュリティ対策を施しても、ハッキングのリスクを完全にゼロにすることはできません。万が一、サイトが改ざんされたり、データが消失してしまったりした場合に備え、サイトのファイルとデータベースを定期的にバックアップし、いつでも復元できる状態にしておくことが不可欠です。セキュリティ対策とバックアップは、必ずセットで考えましょう。

4.2.1 UpdraftPlus WordPress Backup Plugin

UpdraftPlusは、世界で最も人気のあるWordPressバックアッププラグインの一つです。 手動でのバックアップはもちろん、スケジュールを設定して自動でバックアップを取得することができます。 バックアップデータは、サーバー内だけでなく、Google Drive、Dropbox、Amazon S3などの外部クラウドストレージに保存できるため、サーバー障害時にも安心です。 サイトの復元も数クリックで簡単に行えるため、初心者にも扱いやすいのが魅力です。

4.3 ログイン関連のセキュリティプラグイン

WordPressサイトへの攻撃の多くは、ログインページを狙ったものです。ブルートフォースアタック(総当たり攻撃)など、機械的な不正ログインの試みを防ぐために、ログイン周りのセキュリティを特化して強化することも非常に有効です。

※オールインワン型プラグインと機能が重複する場合があるため、導入する際は機能の競合にご注意ください。

4.3.1 WPS Hide Login

このプラグインは、WordPressのログインページのURL(`wp-login.php`)を任意の名前に変更する機能に特化しています。デフォルトのURLを隠すことで、ブルートフォースアタックのような自動化された攻撃の標的になるリスクを大幅に軽減できます。非常にシンプルで軽量なため、サイトのパフォーマンスにほとんど影響を与えずに導入できるのがメリットです。

4.3.2 Wordfence Login Security

総合セキュリティプラグイン「Wordfence」から、ログインセキュリティ機能だけを独立させたプラグインです。 IDとパスワードに加えて、スマートフォンアプリなどで生成されるワンタイムパスワードの入力を求める「二段階認証(2FA)」を簡単に追加できます。 これにより、万が一パスワードが第三者に漏洩してしまっても、不正ログインを効果的に防ぐことができます。

5. もしWordPressがハッキングされたら?緊急時の対処法

どれだけ対策をしていても、ハッキングのリスクを完全にゼロにすることはできません。万が一、ご自身のサイトがハッキング被害に遭ってしまった場合に備え、冷静に対処するための手順を知っておくことが非常に重要です。この章では、被害の兆候からサイトの復旧手順までを詳しく解説します。

5.1 ハッキング被害の兆候と確認方法

ハッキングは、サイト運営者が気づかないうちに行われているケースも少なくありません。 以下のような兆候が見られたら、ハッキングを疑い、すぐに確認作業を行いましょう。

| 被害の兆候 | 具体的な現象と確認方法 |

|---|---|

| サイトの改ざん | トップページや記事の内容が、意図しないものに書き換えられている。身に覚えのない画像やリンク、広告(特に海外のものなど)が表示される。サイトの文言が文字化けしている。「Hacked by ●●」のような、ハッキングされたことを示すメッセージが表示される。 |

| 不正なファイル・ユーザー | FTPソフトやサーバーのファイルマネージャーで確認した際に、見慣れないファイルやディレクトリ(特にuploadsフォルダ内のPHPファイルなど)が設置されている。WordPressの管理画面に、作成した覚えのない管理者権限ユーザーが存在する。 |

| 外部からの警告 | Googleの検索結果で「このサイトは第三者によってハッキングされている可能性があります」と表示される。Google Search Consoleから「マルウェアが検出されました」などの警告メールが届く。利用しているレンタルサーバー会社から警告や利用停止の通知が来る。ブラウザのセキュリティ機能(セーフブラウジング)でアクセス時に警告が表示される。 |

| 機能的な不具合 | WordPressの管理画面にログインできなくなる。サイトの表示が極端に遅くなった。悪質なサイトや海外のECサイトへ強制的にリダイレクト(自動転送)される。スパムメールの踏み台として悪用される。 |

これらの兆候を発見したら、訪問者への二次被害や自社サイトの信頼低下を防ぐため、迅速な対応が求められます。次の復旧手順に進んでください。

5.2 WordPressサイトの復旧手順

ハッキング被害が確認された場合、パニックにならず、以下の手順に沿って冷静に対処してください。 手順を間違えると、被害が拡大したり、復旧が困難になったりする可能性があります。

- 5.2.1 ステップ1:サイトをオフラインにするまず、訪問者や検索エンジンからのアクセスを遮断し、被害の拡大やマルウェアの拡散を防ぎます。 サーバーのコントロールパネルからメンテナンスモードに設定するか、

.htaccessファイルを編集して特定のIPアドレス(自分のIPアドレスなど)以外からのアクセスを拒否する方法が有効です。 - 5.2.2 ステップ2:被害状況の調査と証拠保全復旧作業を始める前に、現状のファイルとデータベースをすべてダウンロードし、証拠として保全しておきましょう。 なぜハッキングされたのか原因を特定することが再発防止のために不可欠であり、サーバーのアクセスログやエラーログを確認し、不審なアクセスがないか調査します。 専門家に調査を依頼する場合にも、この保全したデータが必要となります。

- 5.2.3 ステップ3:サイトのクリーンアップと復旧サイトを安全な状態に戻します。復旧方法はいくつかありますが、最も推奨されるのはバックアップからの復元です。

- クリーンなバックアップからの復元

ハッキングされる前の、安全であることが確実なバックアップデータを使ってサイト全体(ファイルとデータベース)を復元します。これが最も安全かつ迅速な復旧方法です。 - 手動でのクリーンアップ(専門知識要)

適切なバックアップがない場合の最終手段ですが、専門的な知識が必要で、マルウェアを完全に除去しきれないリスクが高いです。 具体的には、WordPressのコアファイル、テーマ、プラグインを公式サイトからダウンロードしたクリーンなもので再インストールし、不審なファイルを特定・削除します。 データベース内に不正なデータが挿入されている可能性もあり、自力での完全復旧は非常に困難なため、専門業者への依頼を強く推奨します。

- クリーンなバックアップからの復元

- 5.2.4 ステップ4:復旧後のセキュリティ強化サイトを復旧させたら、再発防止策を徹底します。これを怠ると、再び同じ手口でハッキングされる危険性が非常に高くなります。

- WordPress本体、テーマ、プラグインをすべて最新バージョンにアップデートする。

- WordPressの管理者、FTP、データベース、サーバーコントロールパネルなど、関連するすべてのパスワードを、以前とは全く異なる強力なものに変更する。

wp-config.phpに記述されている認証キー(Salt)を新しいものに再生成して設定する。- 不要なプラグインやテーマは完全に削除する。

- セキュリティ対策プラグインを導入し、設定を見直す。

- 5.2.5 ステップ5:各所への連絡と再審査リクエストサイトがクリーンな状態になったら、最後の仕上げです。

- Google Search Consoleで警告が表示されていた場合は、問題が解決したことを報告し、再審査をリクエストします。 審査には時間がかかる場合があります。

- レンタルサーバー会社にハッキング被害の報告と、対応が完了したことを連絡します。

- もし顧客情報などの個人情報漏洩の可能性がある場合は、関係各所への報告や、サイト訪問者へのお詫びと経緯説明が必要になることもあります。

ハッキング被害からの復旧は、精神的にも技術的にも大きな負担となります。日頃から定期的なバックアップを取得し、セキュリティ対策を万全にしておくことが、何よりも重要です。

6. まとめ

本記事では、WordPressのセキュリティ対策を網羅的に解説しました。世界中で利用されるWordPressは、その人気の高さから常にサイバー攻撃の標的であり、サイト運営者にとって対策は必須です。まずはパスワードの強化や定期的なアップデート、バックアップといった基本的な対策を徹底しましょう。これだけでも多くのリスクを大幅に軽減できます。

さらに、セキュリティプラグインやWAFを導入することで、より強固な防御が可能になります。セキュリティ対策は一度きりではなく、継続的な運用が最も重要です。本記事を参考に、大切なサイトを脅威から守り、安全なウェブサイト運営を心掛けましょう。